Netzwerksicherheit: Ausbildung, Kurs, Infos, Schulen auf einen Blick

Netzwerksicherheit: Funktionsfähigkeit und Integrität von Netzwerken und Daten schützen

Fragen und Antworten

Netzwerksicherheit-Definition: Worum geht es bei Netzwerk-Sicherheit und wieso ist es so wichtig?

Die Netzwerksicherheit-Definition lautet: Netzwerk-Sicherheit ist das Bündel von Strategien, Prozessen und Technologien, um ein Netzwerk vor unautorisierten Zugriffen zu schützen und damit vor Schäden zu bewahren. Typische Bedrohungen sind unter anderem Hacker, Malware und Viren. Gelangen Unbefugte ins Netzwerk, können sie Netzwerke infiltrieren, manipulieren oder zerstören. Deshalb hat es im Rahmen von Netzwerk-Sicherheit folgendes Priorität (gemäss Netzwerksicherheit-Definition):

- Zugriffe kontrollieren

- Infiltration des Netzwerks verhindern

- Verbreitung von Bedrohungen verhindern

Durch die Digitalisierung wandelt sich die Welt und die Art wie wir leben und arbeiten. Kunden und Mitarbeiter fordern von Unternehmen mehr digitale Services. Wer dieses bereitstellt und sich digital nach aussen öffnet, muss sein Netzwerk schützen. Beispiele bergen Home-Office oder Collaboration Tools Gefahren für die Netzwerke. Dieser Schutz ist wichtig und dient auch dem Ruf des Unternehmens.

Wie kann man mit einem Netzwerksicherheitsschlüssel ein drahtloses Netzwerk absichern?

Beim Wort Netzwerksicherheitsschlüssel könnten man meinen, es ginge um einen Schlüssel, mit dem der Router aufgeschlossen werden müsste. Es handelt sich jedoch um ein Passwort oder einen Code. Damit kann man ein drahtloses Netzwerk absichern. Dieses dient der Identifizierung für den Zugriff auf den Router. Oder einfacher gesagt: Ohne den Netzwerkschlüssel können Sie sich nicht in das Internet über WLAN einwählen. Denn nur diejenigen mit dem richtigen Netzwerksicherheitsschlüssel dürfen auf ein drahtloses Netzwerk zugreifen. Dies ist wichtig, um sicher zu stellen, dass sich keine Fremden in Reichweite Ihrer WLAN-Verbindung Zugang verschaffen. Die Authentifizierung des Zugangs durch den Netzwerkschlüssel sorgt für die Unterbindung der Nutzung der eigenen Internetverbindung durch Unbefugte. Denn nicht autorisierte Benutzer könnten über den Internetzugang persönlichen Daten der Nutzer ausspionieren. So funktioniert das Netzwerk absichern mit einem Netzwerksicherheitsschlüssel:

- mit Computer oder Smartphone kabellos erreichbaren Router über WLAN-Verbindung auswählen

- Netzwerksicherheitsschlüssel eingeben (steht hinter oder unter dem Router)

- auf Verbinden klicken und Zugriff auf das Internet erhalten

- mit der Wahl «automatisch verbinden» muss der Schlüssel beim nächsten Zugriff nicht erneut eingegeben werden

- bei verbundenem Internet kann der Netzwerkschlüssel auch ausgelesen werden

Was für Netzwerksicherheit-Massnahmen sind für die Sicherheit von WLAN zu treffen?

Um das Netzwerk eines Unternehmens ist es sehr wichtig, proaktive Netzwerksicherheit-Massnahmen gegen Cyber-Angriffe per WLAN zu treffen. In vielen Unternehmen werden üblicherweise folgende Netzwerksicherheit-Massnahmen getroffen:

- Zugriffskontrollen mit Identity-Management

- VPN-Technologien (IPSec, L2TP und SSL/TLS)

- E-Mail-Verschlüsselung

- WLAN-Sicherheit (Angriffe auf WLANs)

- Perimeter-Sicherheit durch hardware- oder softwarebasierte Firewall zur Überwachung des ein- und ausgehenden Netzwerkdatenverkehr per WLAN

Es hilft aber auch: Personal ausbilden, Mitarbeiter sensibilisieren, Mobile Device Management, Monitoring, Technologie-Einsatz, Analysieren und Schwachstellen identifizieren. Unterstützung für die notwendigen Netzwerksicherheit-Massnahmen bietet dem Unternehmen der Einsatz einer Netzwerksicherheits-Software. Wenn Tor-Browser zum anonymen Surfen genutzt werden, ist die Tor Netzwerk Sicherheit ebenfalls zu berücksichtigen.

Welche Netzwerksicherheit-Grundlagen sind im Rahmen von Netzwerk-Security wichtig?

Netzwerk-Security umfasst alle Technologien, Prozesse und Richtlinien, die Netzwerke vor Cyber-Angriffen, unbefugten Zugriffen oder Datenverlusten schützen. Die Angriffsfläche von Netzwerken – diese umfassen das interne Netzwerke und weitere über das Netzwerk zugängliche Ressourcen – wächst schnell und braucht für den Schutz einen mehrstufigen Ansatz. Dazu ist ein gutes Wissen der Netzwerksicherheit-Grundlagen nötig. Denn Schwachstellen sind sowohl Benutzer, aber auch Geräte, Datenpfade und Anwendungen. Auf dem Markt gibt es eine Fülle von Tools von Netzwerksicherheit Unternehmen, um über Netzwerk-Security-Management die Netzwerksicherheit sicherzustellen. Zu den Netzwerksicherheit-Grundlagen gehört folgendes:

- Cyber-Bedrohungen für Netzwerke kennen

- Häufig eingesetzte Abwehr-Massnahmen

- Gefahreneinschätzung

- Grundlagen der Kryptografie

- Zugriffskontrolle

- Planung der umfassenden Datenabsicherung in Netzwerken

- Netzwerksicherheit prüfen durch Kontrolle und Überwachung des Netzwerkes

Mit einer Netzwerksicherheit-Schulung können Sie sich mit den Netzwerksicherheit-Grundlagen im Rahmen von Netzwerk-Security vertraut machen. Mit diesem Wissen können Sie die Daten in den Netzwerken in Ihrem Unternehmen vor unbefugten Zugriffen schützen.

Was beinhaltet ein Netzwerk-Sicherheitskonzept und wie helfen Netzwerksicherheit-Hacks Gefahren abzuwehren?

Ein Netzwerk-Sicherheitskonzept beschreibt Massnahmen, mit denen ein IT-Netzwerk vor Angriffen, Datenverlust und unberechtigtem Zugriff geschützt wird. Die konkrete Ausgestaltung hängt von den individuellen Anforderungen und potenziellen Bedrohungsszenarien ab. Ziel ist es, Sicherheitslücken zu erkennen, Risiken zu minimieren und die Funktionsfähigkeit des Netzwerks dauerhaft zu gewährleisten.

Netzwerk-Sicherheitskonzepte verfolgen in der Regel mehrere Schutzziele:

- Datensicherheit: Schutz vor Verlust oder unbeabsichtigter Löschung von Daten

- Datenschutz: Schutz vor unbefugtem Zugriff auf persönliche oder vertrauliche Informationen

- Datenintegrität: Sicherstellung, dass Daten nicht unbemerkt verändert werden

- Vertraulichkeit: Verhinderung, dass Dritte Informationen auslesen oder mithören

- Verfügbarkeit: Sicherstellung, dass Systeme und Dienste zuverlässig erreichbar sind

Zur Umsetzung dieser Ziele kommen unterschiedliche technische Verfahren zum Einsatz, darunter Firewalls, Verschlüsselung, Zugriffskontrollen und Monitoring-Tools. In der Praxis werden oft mehrere Methoden kombiniert, um ein hohes Schutzniveau zu erreichen.

Netzwerksicherheit-Hacks spielen eine wichtige Rolle bei der Weiterentwicklung von Sicherheitsmassnahmen. Sie helfen dabei, potenzielle Schwachstellen zu erkennen und gezielt zu schliessen. Durch das gezielte Testen mit simulierten Angriffen kann besser verstanden werden, wie moderne Bedrohungen funktionieren – und wie diesen begegnet werden kann. So lassen sich zum Beispiel effektive Verschlüsselungsverfahren einführen oder Honeypots einsetzen, die Angreifer in eine kontrollierte Umgebung lenken.

Ein fundiertes Netzwerk-Sicherheitskonzept ist keine einmalige Aufgabe, sondern ein laufender Prozess, der regelmässig überprüft und angepasst werden muss. Nur wer aktuelle Angriffsmethoden kennt, kann mit passenden Schutzmassnahmen reagieren.

Netzwerksicherheit ist Teil der Informatik-Ausbildung und wird in vielen Bildungsgängen im Bereich ICT und Technik thematisiert. Die genauen Inhalte unterscheiden sich jedoch je nach Ausbildungsstufe und Schule.

Jede Schule legt ihren Lerninhalt für Netzwerk-Sicherheitskonzept und Netzwerksicherheit-Hacks eigenständig fest. Um genaue Informationen zu erhalten, empfiehlt sich eine direkte Anfrage bei der jeweiligen Bildungseinrichtung. Mit unserem Kontaktformular kann die Frage direkt an die gewünschte Schule weitergeleitet werden. Einfach Schule auswählen und Anfrage absenden.

Netzwerksicherheit zuhause: Wie wichtig ist Heimnetzwerk-Sicherheit?

Netzwerksicherheit ist auch zuhause – für wenig technikaffine Personen – heute immens wichtig. Die meisten Internetnutzer wissen wenig über die Netzwerksicherheit zuhause. Häufig beschränkt sich das Wissen über Heimnetzwerk-Sicherheit darauf, bewusst auf das grüne Schloss zu achten, um nur mit vertrauenswürdigen Websites zu kommunizieren. Jedoch bedeutet das grüne Schloss lediglich, dass zwischen dem eigenen Computer und der Website verschlüsselt ist und kein vertrauenswürdiger Webseite-Inhalt. Hacker kombinieren beispielsweise frei verfügbare Zertifikate für die SSL-Verschlüsselung mit dem Verzeichnis /.well-known/, um Phishing in Webseiten einzubetten. Auch jeder Ethernet-Port und jedem WLAN-Signal bietet Tausende von Eingangspunkte. Kann also ein Loch geschlossen haben, gibt es noch zahlreiche weitere Möglichkeiten, um auf die Netzwerkressourcen des Heimnetzwerks zuzugreifen. Wer wissen möchte, ob sein Router und das darauf laufende Firewall-Programm das Heimnetzwerk gut gegen mögliche Angreifer abschirmen, sollte Netzwerksicherheit testen und einen Netzwerkcheck starten. Generelle Tipps für Netzwerksicherheit zuhause sind:

- Komplexität für Heimnetzwerk-Sicherheit reduzieren – je einfacher, desto sicherer – entfernen, was nicht notwendig ist

- Wissen, wie ein Gerät sich mit Sicherheit-Updates aktualisieren lässt

- Wissen, wie ein Gerät mit verfügbaren Sicherheitseinstellungen konfiguriert wird

- Anzahl Daten, die ein Gerät tatsächlich mit einem Online-Dienst tatsächlich teilt

- Einige Heim-Router erlauben es, ein WLAN in zwei Netzwerke aufzuteilen, die separat verwaltet werden können. Dies ermöglicht IoT-Heimgeräte in einem Gastnetzwerk und Arbeits-Computer in einem anderen Netzwerk zu platzieren, um damit die Sicherheit für wichtige Daten zu erhöhen.

- Client Isolation aktivieren, um Geräte im Netzwerk gegeneinander abzuschirmen

- Vorsicht bei Pishing-Mails für die Netzwerksicherheit zuhause

- Wissen, an wen man sich bei einem Sicherheitsproblem wenden kann wie z.B. technischer Support

- Umfassender Ansatz für Heimnetzwerk-Sicherheit – innerhalb und ausserhalb, denn Sicherheit ist keine Appliance, die man einmal installiert und damit erfolgreich umgesetzt hat, sondern ein immerwährender Prozess.

- Von Unternehmen lernen

- Netzwerk testen – nur wer Schwachpunkte kennt, kann diese beheben

- Ev. kostenlose Programme für das Netzwerk-Management nutzen

Für WLAN-Sicherheit ist insbesondere die richtige Konfiguration für Netzwerksicherheit zuhause wichtig:

- Individuellen Administrator-Zugang für Heimnetzwerk-Sicherheit erstellen

- WPA2 als Verschlüsselungsverfahren für ausreichend WLAN-Sicherheit auswählen

- ein sicheres WLAN-Passwort erstellen

- einen nicht identifizierbaren Netzwerknamen angeben

- Automatische Firmware-Aktualisierung für WLAN-Sicherheit einschalten

Für die Netzwerksicherheit zuhause ist der Wireless Access Point überlegt zu konfigurieren, zusätzliche Sicherheitskomponenten wie IEEE 802.1X, eine Firewall oder ein Intrusion Detection System einzubauen, Arbeits- und Gästenetzwerke getrennt zu betreiben sowie regelmässig Aktualität und Leistungsfähigkeit der Netzwerkkomponenten zu überprüfen. So wird eine sehr gute Basis für Heimnetzwerk-Sicherheit geschaffen.

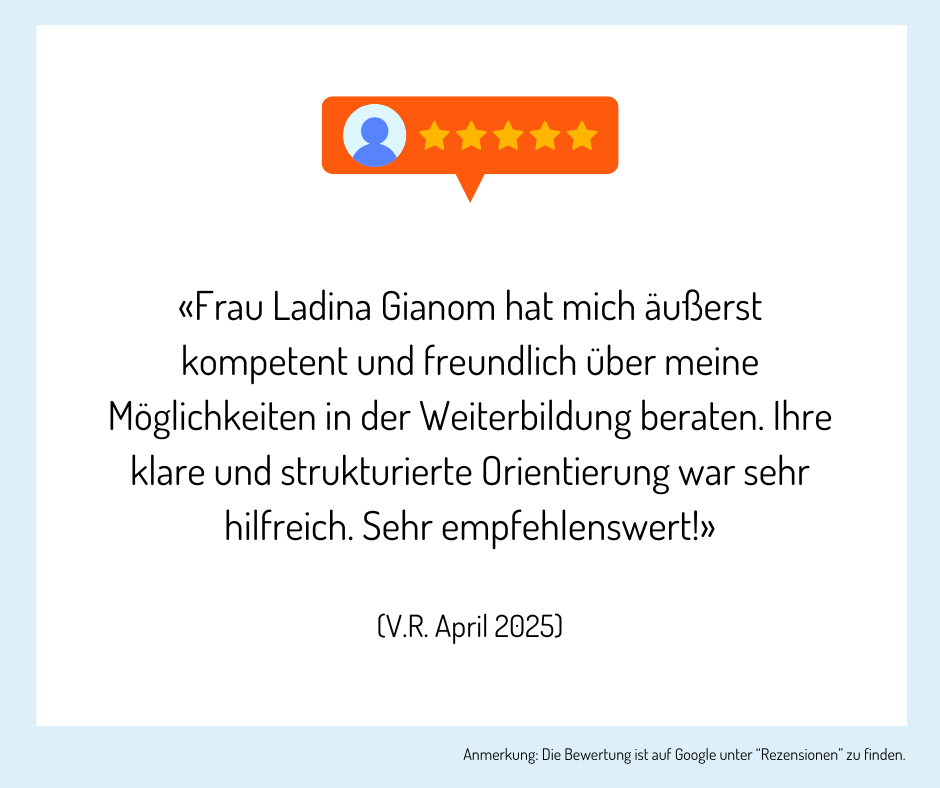

Erfahrungen, Bewertungen und Meinungen zur Ausbildung / Weiterbildung

Die richtige Aus- oder Weiterbildung noch nicht gefunden? Jetzt von einer Bildungsberatung profitieren!

Sich weiterzubilden ist nicht nur wichtig, um die berufliche Attraktivität halten bzw. steigern zu können, nach wie vor ist die Investition in eine Aus- oder Weiterbildung der effizienteste Weg, um die Chancen auf eine Lohnerhöhung zu steigern.

Das Schweizer Bildungssystem bietet eine grosse Auswahl an individuellen Aus- und Weiterbildungsmöglichkeiten – je nach persönlichem Bildungsstand, Berufserfahrung und Ausbildungsziel.

Die Wahl des richtigen Bildungsangebotes fällt vielen Bildungsinteressenten/-innen nicht leicht.

Welche Aus- und Weiterbildung ist für meinen Weg nun die richtige?

Unser Bildungsberatungs-Team führt dich den «Bildungs-Dschungel», gibt konkrete Inputs und relevante Hintergrundinformationen zur Wahl des richtigen Angebotes.

Deine Vorteile:

Du erhältst

- Vorschläge für passende Kurse, Seminare oder Lehrgänge aufgrund deiner Angaben im Fragebogen

- Einen Überblick über die verschiedenen Bildungsstufen und Bildungsarten

- Auskunft über das Bildungssystem Schweiz

Wir bieten unsere Bildungsberatung auf Wunsch in folgenden Sprachen an: Französisch, Italienisch, Englisch

Jetzt anmelden und deine Weiterbildungspläne konkretisieren.